Samice makaków, w przeciwieństwie do kobiet, nie umierają w czasie porodu

14 listopada 2024, 13:43Wyewoluowanie dużego mózgu wiąże się ze zwiększeniem rozmiarów czaszki. To z kolei niesie ze sobą ryzyko przy porodzie. Historia dostarcza nam wiele przykładów kobiet, które zmarły w wyniku komplikacji okołoporodowych. Do dzisiaj w krajach o słabo rozwiniętej opiece medycznej w czasie porodu umiera około 1,5% kobiet. Naukowcy z Austrii i Japonii wykazali właśnie, że samice makaków japońskich – gatunku u którego stosunek rozmiarów miednicy do czaszki jest taki sam, jak u ludzi – rodzą znacznie łatwiej niż kobiety i nie dochodzi u nich do zgonów okołoporodowych.

Piorunolubne grzyby

14 kwietnia 2010, 08:09Ile jest prawdy w ludowych przesądach? Czasem można się zdziwić. W Japonii mówi się, że od pioruna grzyby rosną lepiej. Za sprawdzenie tego twierdzenia wzięli się naukowcy z Uniwersytetu w Iwate.

Nowotwory związane z otyłością w natarciu. Największy przyrost zachorowań wśród młodych

4 lutego 2019, 15:48W ramach szeroko zakrojonych badań, które objęły 2/3 populacji USA wykazano zwiększenie częstotliwości występowania kilku nowotworów w których czynnikiem ryzyka jest otyłość. Nowotwory te występują coraz częściej u osób w wieku poniżej 50 lat, a im młodszą grupę wiekową badano, tym większy był przyrost liczby zachorowań.

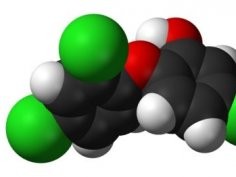

Popularny barwnik spożywczy może prowadzić do nieswoistego zapalenia jelit czy choroby Crohna

29 grudnia 2022, 09:09Długotrwałe spożywanie barwnika czerwień allura (E129), który jest używany do barwienia napojów, ciast czy płatków zbożowych, może prowadzić do pojawienia się nieswoistego zapalenia jelit (IBD), choroby Crohna i wrzodziejącego zapalenia jelita grubego, ostrzega profesor Waliul Khan z kanadyjskiego McMaster University. Do takich wniosków doszedł na podstawie badań na zwierzęcym modelu nieswoistego zapalenia jelit.

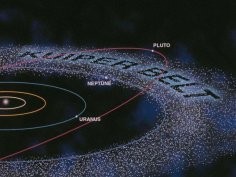

W Pasie Kuipera zauważono nieznaną wcześniej strukturę

25 listopada 2025, 10:28W 2011 roku Jean-Marc Petit z Institut UTINAM odkrył w Pasie Kuipera wyraźne zagęszczenie obiektów o małym nachyleniu względem ekliptyki. Nazwał je „jądrem” Pasa. Pojawiło się wówczas pytanie, czy to jedyna struktura, czy tez w Pasie Kupiera istnieją inne. Zespół naukowców z Princeton University, kierowany przez Amira Siraja, doniósł właśnie o zauważeniu kolejnej struktury.

Noworodki narażone na działanie antybiotyków

12 sierpnia 2014, 11:19Już w łonie matki połowa noworodków z Brooklynu wystawiona jest na działanie triklosanu. To środek przeciwgrzybiczny i przeciwbakteryjny szeroko stosowany w produktach kosmetycznych i higienicznych. Wiadomo, że triklosan ma negatywny wpływ na system hormonalny

Przełomowe odkrycie polskich naukowców pomoże w leczeniu astmy?

2 marca 2020, 15:36Grupa polskich i irlandzkich naukowców z Trinity College Dublin dokonała przełomowego odkrycia, które może znacząco pomóc w leczeniu astmy. Główny autor badań, doktor Zbigniew Zasłona stał na czele zespołu badawczego, który odkrył niezwykle ważną rolę, jaką w rozwoju astmy odgrywa proteina o nazwie kaspaza-11

Dla serca wszystko jest lepsze od siedzenia

13 listopada 2023, 12:57Każda aktywność – nawet spanie (o ile można je nazwać aktywnością) – jest dla serca lepsza niż siedzenie, informują naukowcy z University College London i University of Sydney. Badania opublikowane w European Heart Journal są pierwszymi, podczas których oceniono, jak różne rodzaje aktywności, którym oddajemy się w ciągu doby, wpływają na zdrowie serca. Choroby serca i układu krążenia są główna przyczyną zgonów na całym świecie, a od 1997 roku liczba osób cierpiących na tego typu schorzenia podwoiła się i ciągle rośnie.

Początek końca epidemii opryszczki?

3 lipca 2008, 02:00Specjaliści z amerykańskiego Duke University odkryli mechanizm umożliwiający wirusowi opryszczki wargowej (Herpes simplex 1) przejście w stan "uśpienia" wewnątrz komórek człowieka. Może to stanowić ważny krok na drodze do stworzenia skutecznego leku na tę nieprzyjemną dolegliwość.

Finanse przemawiają do wyobraźni palaczy

21 sierpnia 2017, 11:05Rządy, próbując walczyć z nikotynowym nałogiem swoich obywateli, często sięgają po narzędzia finansowe i obkładają papierosy coraz wyższymi podatkami. Okazuje się, że taka strategia może przynosić oczekiwane skutki